Revoked mydlink Certificates

12 julio, 2018

D-Link ha descubierto que dos de sus certificados de seguridad han sido puestos en riesgo. De inmediato estos certificados fueron revocados para impedir cualquier acceso no autorizado.

Como otras compañías asiáticas, D-Link ha sido víctima de un grupo muy activo de ciber espionaje que ha usado el malware PLEAD para robar información de compañías y organizaciones basadas en Asia oriental, particularmente en Taiwán, Japón y Hong Kong. Los dos certificados de D-Link afectados fueron revocados con carácter inmediato el día 3 Julio 2017 y han sido sustituidos por nuevos certificados que solucionan el problema.

La mayoría de usuarios de D-Link no se han visto afectados por este problema. En todo caso, si tiene alguna pregunta puede consultar nuestra sección de soporte en la web.

Para D-Link la seguridad de sus productos de red es una prioridad. Dedicamos un equipo de recursos humanos a la investigación y resolución de problemas de seguridad, y estamos en contacto con las organizaciones que se encargan de detectar estas amenazas para iniciar los procesos adecuados para su resolución. D-Link informa a sus usuarios a través de su página web, en la sección de soporte, con una sección dedicada a las Alertas Técnicas (Tech Alerts)

Acreditación y coordinación

- Anton Cherepanov, Senior Malware Researcher, ESET, llc.

- Trend Micro Incorporated

Los siguientes certificados han sido revocados:

- sha1RSA certificate

‧ Issued by Symantec Class 3 SHA256 Code Signing CA

‧ Serial Number: 01 a5 86 a9 5b 44 60 9e 9f ae 25 f9 27 79 62 d6

‧ sha1 Thumbprint: 28 b7 4f b9 84 ee 71 e6 e4 04 dc c8 ce 0d c9 0d 77 43 bf a9

‧ Valid from June 22, 2018 08:00 AM PST (GMT -8:00) to September 21, 2018 07:59:59 AM PST (GMT -8:00) - sha1RSA certificate

‧ Issued by Symantec Class 3 SHA256 Code Signing CA

‧ Serial Number: 13 03 03 e4 57 0c 27 29 09 e2 65 dd b8 59 de ef

‧ sha1 Thumbprint: f0 f5 58 b8 1a f3 e9 83 a4 12 a0 f7 c8 0a c7 2a 1f ce 0c 0a

‧ Valid from September 30, 2016 8:00 AM PST (GMT -8:00) to October 01, 2019 07:59:59 AM PST (GMT -8:00)

Lista de productos afectados (Sólo cuando se usa un navegador web con JAVA habilitado, mydlink ya no usa Java sino un plug-in propio y el acceso a las cámaras con las app móviles mydlink NO está afectado)

|

Model |

H/w |

Curent Ver. |

Patch Ver. |

Estimated Date |

Note |

|

DNR-202L |

Ax |

V2.04.03 |

V2.04.04 |

Mid September |

Not available in EU |

|

DNR-312L |

Ax |

V1.07.09 |

V1.07.10 |

Mid August |

|

|

DNR-322L |

Ax |

V2.4b03 |

V2.5b01 |

Mid September |

|

|

DNR-322L |

Bx |

V3.01.04 |

V3.01.05 |

Mid September |

|

|

DNR-2020-04P |

Ax |

V1.02.06 |

V1.02.07 |

End July |

|

|

DNR-326 |

Ax |

V2.6b01 |

V2.7b01 |

Mid September |

|

|

DCS-935L |

A1 |

1.11 |

1.12 |

Mid September |

|

|

DCS-960L |

A1 |

1.06 |

1.07 |

Mid September |

|

|

DCS-6004L |

A2 |

1.03 |

1.04 |

End July |

Not available in EU |

|

DCS-6005L |

A1 |

1.01 |

1.02 |

End July |

|

|

DCS-5000L |

Ax |

1.03 |

1.04 |

End July |

|

|

DCS-5009L |

Ax |

1.08 |

1.09 |

End September |

|

|

DCS-5010L |

Ax |

1.14 |

1.15 |

End September |

|

|

DCS-5020L |

Ax |

1.14 |

1.15 |

Mid July |

|

|

DCS-5025L |

Ax |

1.03 |

1.04 |

End September |

Not available in EU |

|

DCS-5030L |

Ax |

1.04 |

1.05 |

End August |

|

|

DCS-6045L |

Ax |

1.02 |

1.03 |

End September |

|

|

DCS-930L |

Ax |

1.16 |

1.17 |

End September |

|

|

DCS-930L |

Bx |

2.15 |

2.16 |

Mid July |

|

|

DCS-931L |

Ax |

1.14 |

1.15 |

End September |

Not available in EU |

|

DCS-932L |

Ax |

1.14 |

1.15 |

End September |

|

|

DCS-932L |

Bx |

2.16 |

2.17 |

Mid July |

|

|

DCS-933L |

Ax |

1.14 |

1.15 |

End September |

|

|

DCS-934L |

Ax |

1.05 |

1.06 |

End September |

Not available in EU |

Recomendaciones:

- Este problema no afecta a las aplicaciones móviles mydlink. La revocación de los certificados solo afecta a la visualización de las cámaras mediante un navegador web con Java habilitado, y ya han sido sustituidos por nuevos certificados seguros.

- Dentro del grupo anterior, este problema sólo afecta a sistemas operativos con Java habilitado, y actualmente lo normal es tenerlo deshabilitado o no instalado tanto en Windows 10 como en MacOS, Desde hace más de dos años la plataforma mydlink mediante navegador web ya no usa Java, sino que funciona mediante Plug-In propio.

- Si requiere el uso de un navegador web con Java puede configurarlo para ignorar la revocación del certificado de seguridad y aceptar el nuevo certificado de seguridad siguiendo estas instrucciones. Estos pasos son temporales recomendamos esta configuración solo para aceptar la revocación y luego volver a la configuración original del navegador para validar los nuevos certificados.

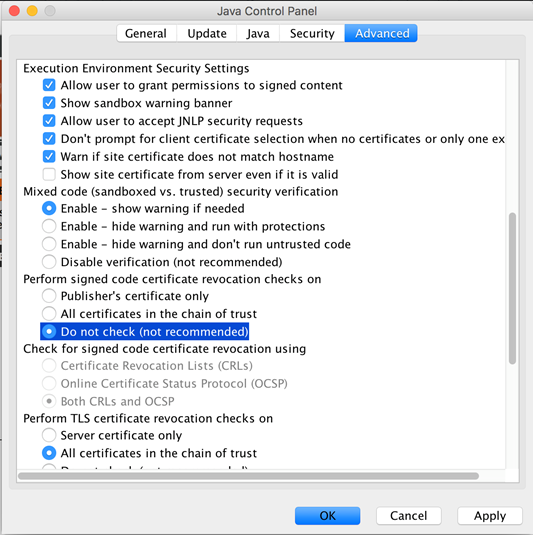

Para Mac OSX (sólo afecta si Java está habilitado)

Ir a Preferencias Sistema> Java> Avanzado> Perform signed code certificate revocation checks on, select "Do not check (not recommended)"

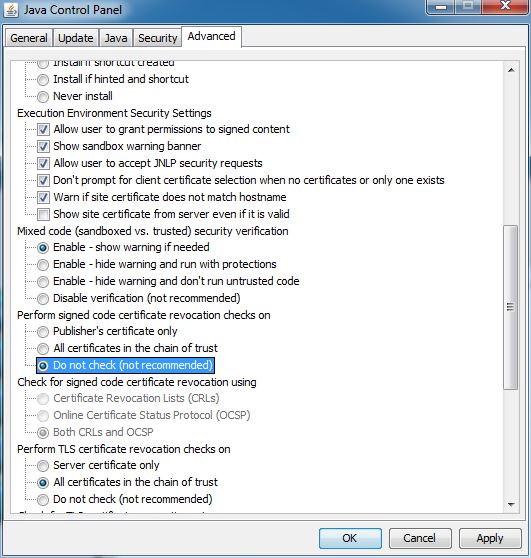

Para Windows (sólo afecta si Java está habilitado)

Ir a Panel de control> Todos los elementos del panel de control>Java> Avanzado> Perform signed code certificate revocation checks on, select "Do not check (not recommended)"